Es geht um nichts Geringeres als um den Bug des Jahrhunderts (des 20. Jahrhunderts, um es genau zu sagen): Meltdown und Spectre! Denn vor etwa 20 Jahren entstanden die ersten Chips, die eine Performance-Steigerung mit HW-Methoden erreicht haben, die Mitte 2017 von mehreren Forscher-Teams – teils unabhängig voneinander – als gewaltige Sicherheitslücken identifiziert wurden.

Nun wird sich jeder von euch fragen, ob und welches seiner Geräte betroffen ist. Um das zu erfahren, gibt es entweder die Möglichkeit, in einer öffentlichen Liste von betroffenen CPUs nachzusehen oder Tools auf dem Gerät auszuführen, die anzeigen, ob und von welchem Problem genau man betroffen ist.

Das Problem

Um das Ausmaß des Schwachstellen am Beispiel deutlich zu machen: beim Surfen im Internet wird in den meisten Fällen JavaScript-Code vom Server an den Browser übertragen und ausgeführt. Der reicht bei infizierten Seiten aus, um den Rechner des Nutzer auszuspähen um z.B. sensible Daten wie Passwörter an den Server des Angreifers zu übertragen.

Prinzipiell ist jede Anwendung, die auf dem Gerät des Nutzers ausgeführt wird, in der Lage, bei betroffenen Systemen die Schwachstellen zu nutzen, um den gesamten Arbeitsspeicher auszulesen. Die ursprünglich beabsichtigte, strikte Trennung des Speichers in Bereiche, auf die eine einzelne Anwendung keinen Zugriff hat, wird durch die o.g. Optimierungs-Methoden ad absurdum geführt, da diese Methoden die strikte Trennung aufweichen und Angriffe überhaupt erst möglich machen.

Da die Schwachstelle die CPU-HW des Systems ist, können Updates nicht alle Facetten des Problems beheben: das System bleibt nach wie vor für bestimmte Angriffe verwundbar.

Private PC’s könnten besser durch ausgeklügelte Viren-SW geschützt werden. Denkt man jedoch an Rechenzentren, die von Anbietern wie Google, Amazon oder Strato betrieben werden, wird schnell deutlich, dass in virtuellen Umgebungen ein Schutz so gut wie nicht mehr möglich bzw. rentabel ist. Dazu kommen die Leistungseinbußen, die mögliche Updates mit sich bringen, denn die Methoden zur Performance-Verbesserung müssen weit zurück gefahren werden, um einen besseren Schutz zu gewähren.

Windows

Eines von zwei zur Zeit verfügbaren Tools ist Spectre Meltdown CPU Checker. Auf der Seite ist ein Download-Link zu finden, mit dem ihr das Tool runter laden und direkt ausführen könnt:

Das Ergebnis des Tests kann dann so aussehen:

Auf der Download-Seite und im Tool gibt es Hinweise darauf, wie sich ein Benutzer verhalten soll, falls er ein Gerät mit dem/dem Fehler/n besitzt.

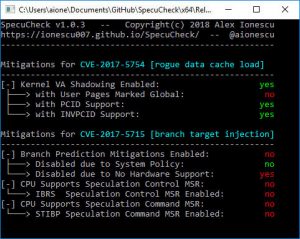

Das andere Tool nennt sich SpecuCheck und ist auf GitHub verfügbar. Es ist weniger komfortabel in Anwendung, zeigt jedoch mehr Details zu den Problemen an:

Hinweise zum Umgang mit dem Problem werden bei diesem Tools vergeblich gesucht. Dazu gibt es aber jede Menge technischer Details.

Smartphones und Tablets

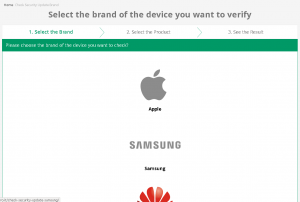

Für mobile Endgeräte gibt es eine Seite im Web, die für Android wie auch für iOS Geräte von bestimmten Herstellern geeignet ist: Smartphone Security Check. Die Prüfung des mobilen Endgerätes erfolgt in drei Stufen.

Stufe 1.: Auswahl des Herstellers. Die wichtigsten Hersteller sind vertreten. Exoten wie z.B. das Fairphone jodoch nicht.

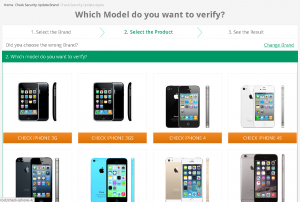

Stufe 2.: Auswahl des Gerätetyps. Man muss ein gängiges Geräts des Hersteller auswählen.

Stufe 3.: Das Prüfungsergebnis. In der letzten Stufe sieht man, ob man von dem Problem Meltdown/Spectre betroffen ist.

Der Nutzer bekommt auf der letzten Seite Hinweise zum Umgang mit einem betroffenen Gerät. Es können im Anschluss auch weitere Geräte getestet werden.

Linux

Für Linux gibt es Shell-Script, das sich Spectre & Meltdown Checker nennt und ebenfalls auf GitHub verfügbar ist. Hat man den Git-Client bei sich installiert, erfolgt kann das Tool leicht mittels

git clone https://github.com/speed47/spectre-meltdown-checker cd spectre-meltdown-checker

herunter geladen werden. Der Vorteil diese Methode ist, dass die Aktualisierungen rund um das Tool einfach im Installationsverzeichnis erfolgen können:

git pull

Möchte man nun das eigene System auf Schwachstellen prüfen, dann kann man das Tool so aufrufen, dass es ein Protokoll der letzten Prüfung hinterlässt:

sudo sh spectre-meltdown-checker.sh | tee check_on_$(date +%Y-%m-%d_%H:%M:%S)

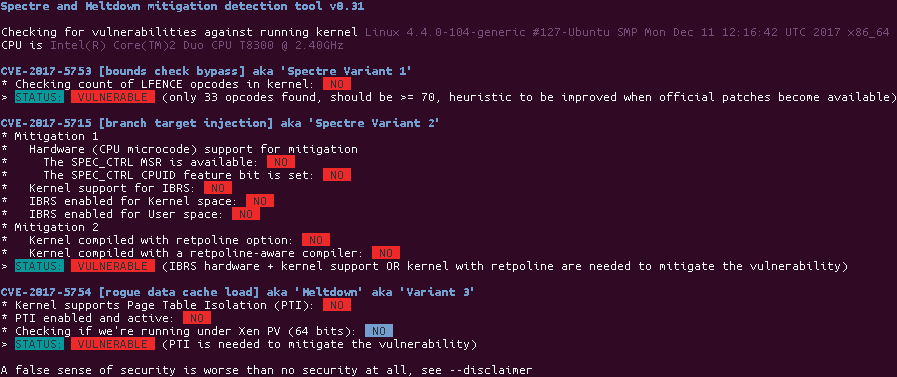

Mit cat kann die Logdatei check_on_<datum> incl. der Konsolenfarben des Tools ausgegeben werden. Das Ergebnis sieht auf einem Core2Duo Prozessor unter Ubuntu so aus:

Von der Handhabung und Qualität der Ausgabe bzw. des Ergebnisses ist Spectre & Meltdown Checker ähnlich wie SpecuCheck: der Nutzer bekommt detaillierte Informationen, mit denen er etwas anfangen können muss.

Fazit

Die vorgestellten Tools sind teilweise einfach in der Bedienung/Handhabung. Sie leiden jedoch alle an einem wesentlichen Mangel: sie zeigen zwar Informationen über das System an, testen aber nicht die CPU und das Betriebssystem direkt auf Schwächen und zeigen damit auch nicht an, ob und welche Schwachstellen durch SW- oder FW-Updates geschlossen wurden.

Und noch was: sie geben keine Auskunft über eingebettete Systeme wie Router, Drucker, Smart-TV’s etc. Hier hilft nur die Suche nach entspr. Informationen im Internet oder auf der Webseite des Herstellers.

Damit sind die vorgestellten Tools, kurz nach der Veröffentlichung von Meltdown und Spectre, erste Hinweisgeber ob und in wie weit man von Problemen betroffen ist. Es bleibt einem also nicht viel anderes übrig, als die Augen nach besseren Tools, Updates und Neuigkeiten offen zu halten. Und es kann nicht schaden, die Hinweise zu befolgen, die das Risiko einer Spähattacke minimieren.

Update 01.03.2018

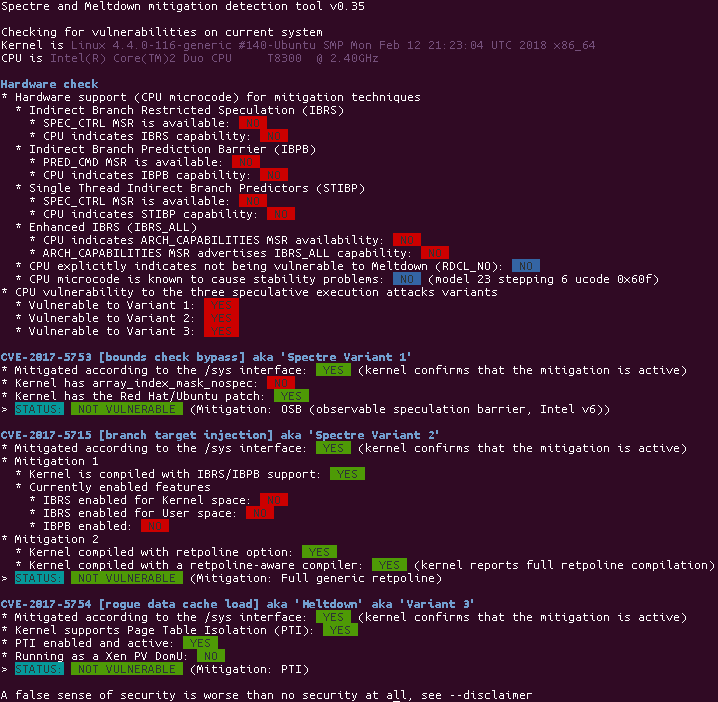

Für die Maschine, für die oben das Ergebnis Mitte Januar zu sehen war, hat sich die Situation deutlich verbessert. Das Ergebnis im nachfolgenden Bild zeigt, dass die Verwundbarkeit für alle Varianten von Spectre/Meltdown nicht mehr vorhanden ist:

Der Spectre & Meltdown Checker hat seit einigen Versionen eine Liste von HW-Eigenschaften, die im Vorfeld der Prüfung angezeigt werden.